Дипломная работа: Совершенствование существующей локальной вычислительной сети Солнечногорского филиала Современной Гуманитарной Академии

Дипломная работа: Совершенствование существующей локальной вычислительной сети Солнечногорского филиала Современной Гуманитарной Академии

Система Windows 2000 Server обеспечивает наилучшую исходную платформу для организации сети, создания и развертывания больших распределенных приложений, поддержки средств связи и веб-служб. Система Windows 2000 обеспечивает согласованную среду разработки между клиентом и сервером, позволяя пользователям легко создавать приложения для одного уровня, а затем гибко развертывать их на нескольких уровнях. Кроме того, система Windows 2000 Server предлагает интегрированные службы терминалов, распространяющие возможности системы Windows 2000 на устаревшие настольные компьютеры и выделенные терминалы.

Система Windows 2000 Server помогает администраторам с большей легкостью управлять сетями и обеспечивать их защиту из одного центрального пункта сети, что способствует значительному снижению совокупной стоимости владения. Эта система предлагает новые и усовершенствованные службы, включая службу каталогов Active Directory, распределенные службы защиты данных для всего предприятия. Система Windows 2000 Server снижает стоимость владения, облегчая управление с помощью усовершенствованных средств управления, централизованного управления, основанного на использовании политик, и гибких возможностей администрирования, включая возможность настройки, обеспечения безопасности и гарантированного предоставления служб по всей сети. [1]

Система Windows 2000 Server позволяет организациям получить более высокие преимущества для бизнеса как в краткосрочном, так и в долгосрочном плане, облегчая модернизацию индивидуальных серверов с учетом имеющихся потребностей.

Архитектура системы Windows 2000 Server рассчитана на модульное развертывание, что позволит пользователям осваивать преимущества этой новой технологии в подходящем для них темпе. Устанавливают ли пользователи новый сервер, модернизируют ли существующий сервер или производят переход с конкурирующей платформы, система Windows 2000 Server будет являться лучшим выбором для ряда сценариев:

· файловые серверы;

· серверы печати;

· серверы приложений;

· сетевые службы и серверы связи;

· серверы инфраструктуры

При использовании в описанных ниже сценариях система Windows 2000 Server обеспечивает расширенные функциональные возможности.

Служба каталогов Active Directoryä облегчает поиск общих ресурсов.

Индексированную файловую систему можно настроить на автоматическое индексирование содержания общих ресурсов, что облегчает пользователям выполнение поиска документа на основе его содержания. [28]

Распределенная файловая система облегчает развертывание высоконадежных файловых серверов, которые охватывают несколько файловых систем.

Средство управления динамическими томами управляет хранением данных на сервере, не допуская простоев.

Средство управления иерархическими хранилищами автоматически сохраняет менее используемые файлы на менее дорогом носителе.

Дисковые квоты позволяют управлять дисковыми хранилищами.

При помощи службы каталогов Active Directory может осуществляться запрос принтеров по местонахождению, а также предоставляться ряд других возможностей.

Поддержка широкого ряда принтеров и протоколов обеспечивает большие возможности выбора.

Улучшенные интерфейс пользователя (UI) и администрирование снижают совокупную стоимость владения.

Поддержка протокола Internet Printing Protocol позволяет пользователям производить печать при помощи общих ресурсов печати через Интернет.

Улучшенное быстродействие путем адресации до 64 ГБ памяти и оптимизации для SMP-масштабирования.

Более высокая доступность, обеспечиваемая кластеризацией и автоматическим перезапуском служб, в работе которых случился сбой.

Интегрированные, комплексные службы приложений включают компоненты, составление сценариев, службы транзакций и очередей для разработки более масштабируемых и надежных приложений за меньшее время. Использование шифрования и проверки подлинности обеспечивает больше возможностей для защиты сетевого трафика.

Новый интерфейс пользователя и диспетчер подключений обеспечивают более легкий удаленный доступ для конечных пользователей.

Улучшенные характеристики TCP/IP повышают быстродействие и пропускную способность сети. [27]

Динамическая служба DNS обеспечивает более легкое управление сетью. Имеющийся в Windows компонент качества службы и многоадресной пересылки позволяет управлять пропускной способностью сети и обеспечивает сквозную и быструю доставку информации.

Инфраструктура мультимедиа позволяет объединять сети, передающие звуковую, видео и цифровую информацию. Служба каталогов Active Directory позволяет осуществлять глобальное управление и интеграцию с бизнес-приложениями.

Распределенные службы безопасности обеспечивают более высокий уровень безопасности в сети предприятия, Интернете и экстрасети.

Основным элементом централизованного администрирования в Windows 2000 Server является домен. Домен – это группа серверов, работающих под управлением Windows 2000 Server, которая функционирует, как одна система. Все серверы Windows 2000 в домене используют один и тот же набор учетных карточек пользователя, поэтому достаточно заполнить учетную карточку пользователя только на одном сервере домена, чтобы она распознавалась всеми серверами этого домена. [3]

Windows 2000 Server обеспечивает полную преемственность и унаследовала все лучшее от прежних версий Windows NT Server. Вместе с тем, Windows 2000 Server – это принципиально новая версия операционной системы, и в каждом ее свойстве можно проследить значительный прорыв.

Сетевая операционная система Windows 2000 Server была выбрана ввиду того, что программные продукты НОУСГА оптимизированы и корректно работают только с данной операционной системой.

Домен – это основная единица администрирования и обеспечения безопасности в Windows NT. Для домена существует общая база данных учетной информации пользователей (user accounts), так что при входе в домен пользователь получает доступ сразу ко всем разрешенным ресурсам всех серверов домена.

Доверительные отношения обеспечивают транзитную аутентификацию, при которой пользователь имеет только одну учетную запись в одном домене, но может получить доступ к ресурсам всех доменов сети.

локальная сеть сервер домен

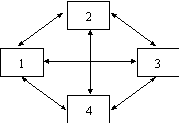

Рис. 3.1 Доверительные отношения между доменами

Пользователи могут входить в сеть не только из рабочих станций того домена, где хранится их учетная информация, но и из рабочих станций доменов, которые доверяют этому домену. Домен, хранящий учетную информацию, часто называют учетным, а доверяющий домен – ресурсным.

Доверительные отношения не являются транзитивными. Например, если домен А доверяет домену В, а В доверяет С, то это не значит, что А автоматически доверяет С. [30]

В домене должен находится сервер, выполняющий роль основного контроллера домена (primary domain controller). Этот контроллер хранит первичную копию базы данных учетной информации пользователей домена. Все изменения, производимые в учетной информации, сначала производятся именно в этой копии. Основной контроллер домена всегда существует в единственном экземпляре. Кроме основного контроллера в домене могут существовать несколько резервных контроллеров (backup domain controllers). Эти контроллеры хранят реплики базы учетных данных. Все резервные контроллеры в дополнение к основному могут обрабатывать запросы пользователей на логический вход в домен.

Резервный контроллер домена решает две задачи:

· Он становится основным контроллером при отказе основного.

· Уменьшает нагрузку на основной контроллер по обработке логических входов пользователей.

Если сеть состоит из нескольких сетей, соединенных глобальными связями, то в каждой сети должен быть по крайней мере один резервный контроллер домена.

Обычный сервер (не основной или резервный контроллер домена) может быть членом домена, а может и не быть. Если он принимает участие в домене, то он пользуется учетной информацией, хранящейся на контроллере домена. Если же нет – то доступ ко всем его ресурсам имеют только пользователи, которые заведены в базе учетной информации этого сервера.

3.2 Четыре модели организации связи доменов

Механизм доменов можно использовать на предприятии различными способами. В зависимости от специфики предприятия можно объединить ресурсы и пользователей в различное количество доменов, а также по-разному установить между ними доверительные отношения.

Microsoft предлагает использовать четыре типовые модели использования доменов на предприятии:

1. Модель с одним доменом;

2. Модель с главным доменом;

3. Модель с несколькими главными доменами;

4. Модель с полными доверительными отношениями.

3.2.1 Модель с одним доменом

Эта модель подходит для организации, в которой имеется не очень много пользователей, и нет необходимости разделять ресурсы сети по организационным подразделениям. Главный ограничитель для этой модели – производительность, которая падает, когда пользователи просматривают домен, включающий много серверов.

Использование только одного домена также означает, что сетевой администратор всегда должен администрировать все серверы. Разделение сети на несколько доменов позволяет назначать администраторов, которые могут администрировать только отдельные серверы, а не всю сеть. [6]

3.2.2 Модель с главным доменом

Эта модель хорошо подходит для предприятий, где необходимо разбить ресурсы на группы в организационных целях, и в то же время количество пользователей и групп пользователей не очень велико. Эта модель сочетает централизацию администрирования с организационными преимуществами разделения ресурсов между несколькими доменами.

Анализ организационной структуры филиала показал, что оптимальным является модель основного домена.

Главный домен удобно рассматривать как чисто учетный домен, основное назначение которого – хранение и обработка пользовательских учетных данных. Остальные домены в сети – это домены ресурсов, они не хранят и не обрабатывают пользовательскую учетную информацию, а поставляют ресурсы (такие как разделяемые файлы и принтеры) для сети. В этой модели пользовательскую учетную информацию хранят только основной и резервный контроллеры главного домена. [24]

В таблице 4 даны преимущества и недостатки модели с главным доменом.

Таблица 4. Преимущества и недостатки модели с главным доменом

| Преимущества | Недостатки |

|

Наилучшая модель для предприятия, у которого не очень много пользователей, а разделяемые ресурсы должны быть распределены по группам. Учетная информация может централизованно управляться. Ресурсы логически группируются Домены отделов могут иметь своих администраторов, которые управляют ресурсами отдела. Глобальные группы должны определяться только один раз (в главном домене). |

Плохая производительность, если в главном домене слишком много пользователей и групп. Локальные группы нужно образовывать в каждом домене, где они используются. |

3.2.3 Модель с несколькими главными доменами

Эта модель предназначена для больших предприятий, которые хотят поддерживать централизованное администрирование. Эта модель в наибольшей степени масштабируема.

В данной модели имеется небольшое число главных доменов. Главные домены используются как учетные домены, причем учетная информация каждого пользователя создается только в одном из главным доменов.

Каждый главный домен доверяет всем остальным главным доменам. Каждый домен отдела доверяет всем главным доменам, но доменам отделов нет необходимости доверять друг другу.

Так как все ресурсные домены доверяют всем главным, то данные о любом пользователе могут использоваться в любом отделе предприятия.

Использование глобальных групп в этой модели несколько сложнее, чем в предыдущих. Если нужно образовать глобальную группу из пользователей, учетная информация которых хранится в разных главных доменах, то фактически приходится образовывать несколько глобальных групп – по одной в каждом главном домене. В модели с одним главным доменом нужно образовать только одну глобальную группу. [21]

Чтобы упростить решение этой проблемы, целесообразно распределять пользователей по главным доменам по организационному принципу, а не по какому-либо иному, например, по алфавитному.

3.2.4 Модель с полными доверительными отношениями

Эта модель обеспечивает распределенное администрирование пользователей и доменов. В этой модели каждый домен доверяет каждому. Каждый отдел может управлять своим доменом, определяя своих пользователей и глобальные группы пользователей, и учетная информация о них может использоваться во всех доменах предприятия.

Рис. 3.2. Модель с полными доверительными отношениями

Из-за резкого увеличения числа доверительных отношений эта модель не подходит для больших предприятий. Для n доменов нужно установить n (n-1) доверительных отношений.

К этой модели полностью применим термин «доверие». Для создания доверительных отношений с другим доменом администратор действительно должен быть уверен, что он доверяет администратору того домена, особенно если он дает некоторые права глобальным группам другого домена. Как только такие права даны, местный администратор зависит от того, не добавит ли удаленный администратор в глобальную группу нежелательных или непроверенных пользователей в будущем. При администрировании главных доменов такая опасность также имеется. Но риск здесь ниже из-за того, что пользователей в главные домены добавляют сотрудники центрального отдела АИС, а не произвольно назначенный администратором сотрудник функционального отдела предприятия.

3.3 Информационная безопасность

Проблемы информационной безопасности охватывают широчайший диапазон административных, этических, правовых, технических вопросов.

В рассмотрение данного раздела попадают причины исчесзновения, порчи, изменения и утечки информации.

Проблемы, возникающие в этой области по своим причинам делятся на явления человеческого, личностного происхождения (здесь следует выделить халатность или некомпетентность сотрудников, злонамеренные попытки несанкционированного доступа к информационным ресурсам, умышленное заражение вирусами и их написание и другое) и угрозы не связанные с деятельностью человека (отказ оборудования, сбои файловых систем, стихийные бедствия, скачки напряжения и др.)

Задача системного администратора – стараться свести к минимуму возможность потери и кражи информации. Задача это усложняется тем фактом, что внутренняя сеть офиса соотносится с внешним миром через канал подключения к Интернет. Комплекс мер, предпринимаемых системным администраторам не должен сводиться лишь к программно-техническим средствам защиты, во многом следует уделять внимание административным мерам (правила, инструктажи, распоряжения, обучение и оповещение сотрудников). По возможности нужно стараться максимально автоматизировать обработку и хранение информации для снижения угрозы человеческого фактора. Например, автоматизированная система резервного копирования позволила решить вопрос несознательности, недисциплинированности и некомпетентности сотрудников, которые решительно пренебрегали копированием критичной информации своих рабочих станций на файловые разделы сервера. Мало того, в какой-то степени такая автоматизация снизила вероятность потери данных вследствие халатности или ошибки самого системного администратора.

В сети филиала строго выполняется правило четкого разграничения прав доступа. Этот принцип реализуется как на горизонтальном уровне (права доступа к файлам сервера и разделенным сетевым ресурсам), так и на вертикальном (различные категории пользователей, выделение групповых полномочий). В двух словах этот принцип можно выразить так: «Пользователь должен иметь доступ только к тому, к чему ему иметь необходимо.